WiFi Pineapple Nedir ?

WiFi Pineapple, Hak5 firması tarafından geliştirilmiş özel bir penetrasyon testi cihazıdır. Küçük, taşınabilir ve WiFi yönlendiriciye benzeyen bu cihaz, kablosuz ağların güvenlik açıklarını keşfetmek amacıyla tasarlanmıştır.

Siber güvenlik dünyasında şu amaçlarla kullanılır:

- Kablosuz ağların güvenliğini test etmek

- Eğitimlerde saldırı senaryolarını canlandırmak

- Farkındalık oluşturmak için örnekler göstermek

- Gerçek zamanlı ağ analizi yapmak

Ancak cihazın kötüye kullanımı, kullanıcıların bilgilerini çalmak, zararlı yazılım yaymak veya sahte ağlar kurmak gibi ciddi saldırılara da zemin hazırlar.

Temel Çalışma Mantığı Nedir ?

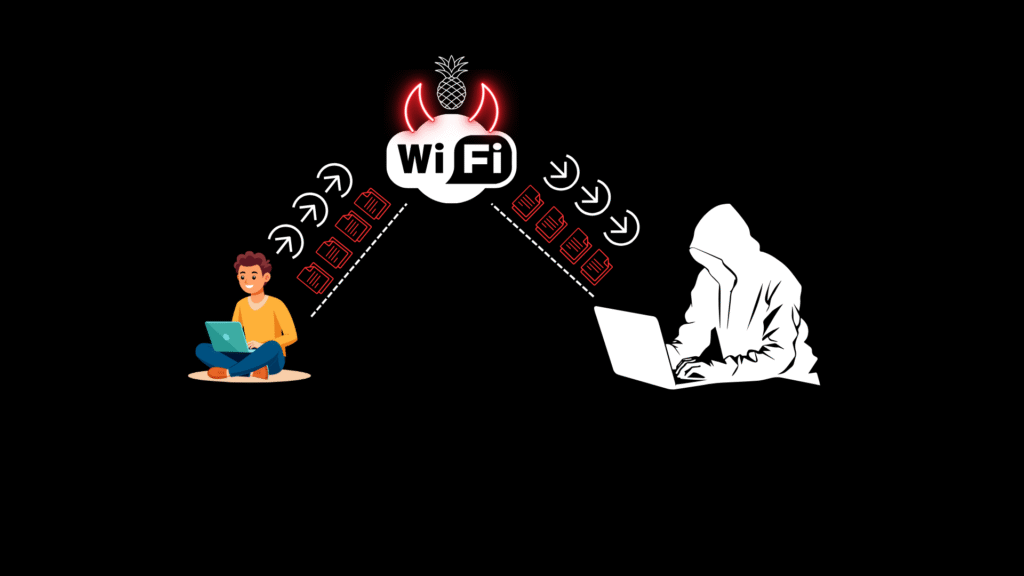

WiFi Pineapple’ın gücü, WiFi protokollerindeki insan odaklı zafiyetlerden gelir. Çoğu cihaz, daha önce bağlandığı ağların SSID bilgilerini (ağ adı) kaydeder. Bu nedenle kullanıcı farkında olmadan, “tanıdık” görünen sahte bir ağa bağlanabilir.

En sık kullanılan saldırı tekniği: Şeytani İkiz Saldırısı

- Pineapple, hedef kullanıcının daha önce bağlandığı bir WiFi ağının aynısını sahte olarak yayınlar.

- Kullanıcı cihazı, bu sahte ağı “gerçek” sanarak otomatik bağlanır.

- Bu andan itibaren kullanıcının tüm internet trafiği saldırganın kontrolüne geçer.

Bu yöntemle saldırgan şunları yapabilir:

- Kullanıcının web trafiğini izlemek,

- Kullanıcıyı sahte sitelere yönlendirmek,

- Çerezler ve oturum bilgilerini çalmak,

- Kimlik bilgilerini toplamak.

Öne Çıkan Özellikleri

WiFi Pineapple sadece sahte ağ kurmakla kalmaz, aynı zamanda profesyonel test araçlarını da bünyesinde barındırır :

- Ağ Haritalama: Çevredeki tüm ağları ve bağlı cihazları listeleme.

- MITM (Ortada ki Adam) Saldırıları : Trafiği izleme ve değiştirme.

- Paket Yakalama: Şifrelenmemiş verileri kaydetme.

- Kimlik Avı Sayfaları: Kullanıcıdan şifre veya kişisel bilgi toplama.

- Modüler Sistem: Yeni saldırı ve test modülleri ekleme.

| Model / Paket | Durum | Frekans / Band | Radyo / Anten | CPU / Bellek / Depolama | Güç & Bağlantı | Öne çıkan yazılım/özellikler |

|---|---|---|---|---|---|---|

| Mark VII (Basic) | Mevcut (güncel seri) | 2.4 GHz (5 GHz modül ile genişletilebilir) | 3 ad. rol bazlı radyo — 3 yüksek kazanımlı anten | MIPS Network SoC; 256 MB RAM, 2 GB eMMC (ürün sayfası varyasyonu olabilir). | USB-C güç/ethernet, USB 2.0 host, tek LED. | PineAP suite, web UI, modül/app ekosistemi, gelişmiş keşif/raporlama. (Hak5) |

| Mark VII +AC (Tactical) | Mevcut (özel/AC versiyon) | Dual-band opsiyonel (2.4 + 5 GHz) | 3+ anten (tactical kit ile) | Benzer; performans odaklı geliştirmeler | USB-C, ek aksesuar setleri (kılıf, skin vb.) | Dual-band destek, taşınabilir taktik kit. (Hak5) |

| Enterprise (Mark VII Enterprise) | Mevcut (kurumsal seçenek) | Dual-band / Genişletilmiş yetenekler | Çoğunlukla yüksek kazançlı anten konfig. | Gelişmiş depolama/konfigürasyon seçenekleri | Ethernet / USB / kalıcı kurulum imkanları | Uzaktan yönetim, kampüs ölçeğinde dağıtım imkânı. (Hak5) |

| TETRA | Legacy / EOL (sonlandırılmış; dokümantasyonda uyarı) | Dual-band 2.4 / 5 GHz (gerçek dual-band donanım) | 4 uzun menzilli anten; yüksek güç (her radyo için up to ~800mW bildirimleri) | 533 MHz Network SoC; 2 GB NAND gibi daha büyük depolama | USB, DC adaptör (yüksek güç ihtiyacı); bazı dokümanlarda 24W gereksinimi belirtilmiş. | Gelişmiş MIMO, genişletilmiş güç ve port seti; daha önce Tetra PineAP özellikleriyle tanındı. (Hak5) |

| NANO | Legacy / EOL (küçük, pocket boy) | Tek band — 2.4 GHz (tek radyo) | 2 standart anten | 400 MHz Network SoC; mikroSD genişleme; micro sınıf depolama | USB-Ethernet plug / USB güç | Taşınabilir, düşük güç tüketimli pentest companion; sınırlı kapasite. (Hak5) |

| Mark V / Önceki nesiller | Legacy | 2.4 GHz veya sınırlı dual-radio opsiyonları | Modüler çeşitlilik (önceki nesil) | Daha eski SoC / bellek | Çeşitli | Çok sayıda eski modül/infusion / topluluk eklentisi — fakat modern yazılım desteği azalmış olabilir. (docs.hak5.org) |

| Özellik | Açıklama |

|---|---|

| PineAP Suite | Rogue AP oluşturma, Evil-Twin, açık/şifreli sahte AP servisleri, SSID taklidi, client baiting. (Mark VII dokümanları PineAP’in detaylarını anlatır.) (docs.hak5.org) |

| Recon / Ağ Haritalama | Çevredeki AP’leri, client’ları, kanal bilgilerini görselleştirme; ilişki grafikleri ve hedef seçimi. (Hak5) |

| MITM / Paket Yakalama | Açık (şifrelenmemiş) trafik yakalama, proxy/SSL strip/oturum yakalama gibi man-in-the-middle teknikleri (modüller/infusions ile). (docs.hak5.org) |

| Modüler App Ekosistemi | Web UI üzerinden kurulan eklentiler (payloads, infusions, modüller) ile yeni saldırı ve analiz yetenekleri eklenebilir. (Hak5) |

| Raporlama / Otomasyon | Otomatik kampanyalar, veri toplama, rapor kaydetme ve tekrar oynatma yetenekleri (özellikle Mark VII’de vurgulanır). (Hak5) |

| Güç & Taşınabilirlik | Nano küçük ve USB-beslemeli; Tetra daha yüksek güç gereksinime sahip (DC adaptör önerisi); Mark VII USB-C ile taşınabilir kullanım. (docs.hak5.org) |

Kullanım Alanları

1. Eğitim ve Farkındalık

Bir şirkette çalışanlara WiFi güvenliği anlatılırken, Pineapple kullanılarak gerçek saldırı senaryoları gösterilebilir. Çalışanlar, aslında ne kadar kolay kandırılabileceklerini görerek daha dikkatli hale gelir.

2. Penetrasyon Testleri

Siber güvenlik uzmanları, kurumların kablosuz ağlarını test etmek için bu cihazdan faydalanır. Hangi cihazların sahte ağlara bağlandığı, hangi güvenlik açıklarının bulunduğu kolayca ortaya çıkar.

3. Kimler Kullanır

Akademisyenler ve siber güvenlik araştırmacıları, WiFi protokollerindeki zafiyetleri test etmek için Pineapple’ı kullanır.

4. Yasadışı Kullanımların Sonucu

Yanlış ellerde ise:

- Halka açık alanlarda sahte ağlar kurarak kullanıcıları kandırmak,

- Banka veya sosyal medya bilgilerini çalmak,

- Zararlı yazılımları cihazlara bulaştırmak mümkün olur.

Kendimizi Nasıl Koruyabiliriz ?

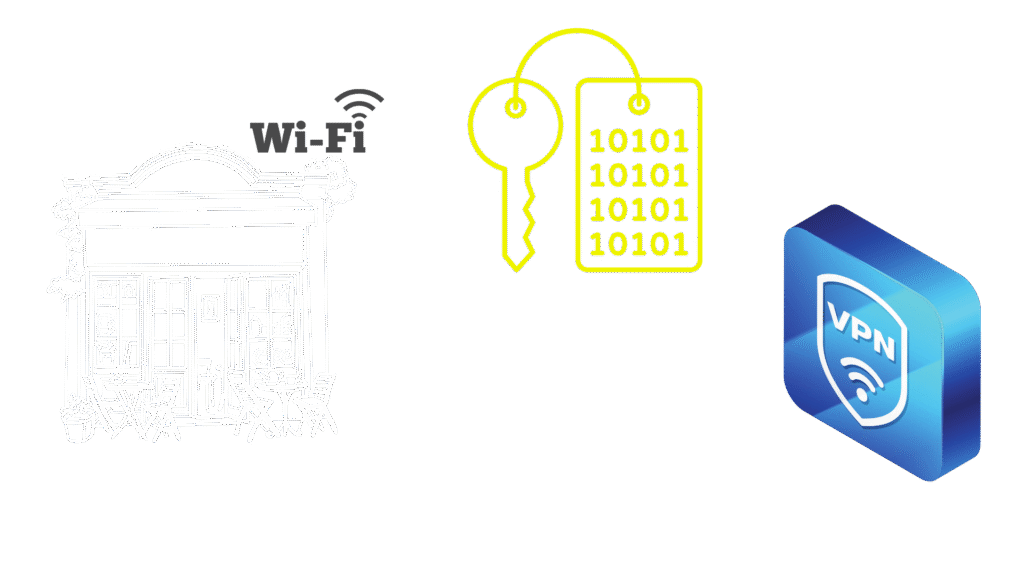

WiFi Pineapple’ın çalışma mantığını anlamak, aynı zamanda ona karşı korunmak için ilk adımdır. İşte alınabilecek basit ama etkili önlemler:

- Otomatik Bağlanmayı Kapatın: Cihazlarınızın daha önce bağlandığı ağlara otomatik bağlanmasını engelleyin.

- VPN Kullanın: Tüm trafiğinizi şifreleyerek saldırganların verileri okumasını zorlaştırın.

- Ağ İsmini Kontrol Edin: Bağlandığınız WiFi’nin gerçekten doğru ağ olduğundan emin olun.

- Güçlü Şifreleme: Ev veya iş ağınızda WPA3 kullanın.

- Kamuya Açık WiFi’lere Dikkat: “Ücretsiz WiFi” adıyla yayılan ağlara temkinli yaklaşın.

ŞUNU DA EKLEMEK İSTERİM

Yasal Uyarı : Bu cihaz yalnızca yetkili siber güvenlik uzmanları tarafından, açıkça tanımlanmış ve yazılı izin verilen test kapsamı çerçevesinde kullanılmak üzere tasarlanmıştır. Yetkisiz ağlara erişim, veri toplama veya üçüncü tarafların gizliliğini ihlal eden tüm faaliyetler Türkiye Cumhuriyeti kanunlarına göre suç teşkil edebilir ve hukuki / cezai yaptırımlara yol açar.